第13章 ZTA VPN#

ZTAVPN 是一款由 Sharetech 基於公開標準協定所開發的高安全性連線解決方案。 它具備高度靈活性,不僅支援 Client-to-Site 遠端存取,方便員工隨時隨地安全辦公,亦支援 Site-to-Site 架構,能穩定串聯企業各分據點的網路。 透過零信任架構的核心理念,確保每次連線皆經過嚴格驗證,為企業打造既開放又防護嚴密的私有傳輸隧道。

13-1、Client-to-Site#

Note

ZTA VPN Client 目前(9.0.3)僅支援 Windows 作業系統。

13-1-1、ZTA VPN 設定#

【服務狀態/啟用】:ZTA VPN 服務預設為關閉,勾選啟用後,ZTA VPN 服務才會開始運作。

【本機使用的介面】:防火牆上提供 ZTA VPN 服務的介面,可以是 WAN、LAN、或是其他自訂的介面。

【Client連線設定 * 】:在登入程式提供連線的IP位址或網域名稱。

圖 361. Client連線設定#

【本機使用通訊埠 * 】:防火牆開放ZTA VPN服務對外的通訊埠。同時使用TCP和UDP。

【同時最大連線數】:最多可以讓幾個人同時使用 ZTA VPN,預設值是 20。

【連線逾時】:逾時無法完成連線檢查時,將主動移除通道,重新建立連線。

【兩步驟驗證有效時間】:同一連線登入成功後,於有效時間內自動重新連線時可跳過驗證碼檢查。0 表示不啟用。

【VPN IP 範圍】:ZTA VPN 用戶端取得的 IP 位址範圍, VPN IP 範圍不可與內部的網段相同。

【DNS Server】:ZTA VPN 用戶連線成功後配發的 DNS 伺服器。

• Client 路由設定

當 ZTA VPN 用戶撥上來之後,NG-UTM 要分配哪些內部路由讓使用者使用,也就是說 ZTA VPN 撥接成功之後,並不是可以任意到內部任何一個網段。

【開放遠端上網】:勾選後,ZTA VPN 用戶端可以透過 UTM 上網。反之,則只能存取內部網段。

【Push Route】:將指定的網段,在裝置連線vpn時設定到路由表中。

Tip

- 常見使用情況:

非遠端上網的情況下,加入使用者要連線的防火牆內部網段。

使用者要透過 ZTA VPN 連線到防火牆上 IPsec VPN 的遠端網段。

• 憑證資訊/憑證設定

13-1-2、Client 列表#

新增一個 ZTA VPN 用戶前,要先於上網認證增加一個認證群組,並選擇群組成員,請參考上網認證中 5-9-4、使用者群組 說明。

Note

要開放下載連結的IP需要啟用在 3-2-7、介面位址 / PPPoE 撥接 的 管理IP

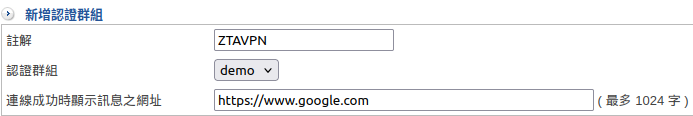

• 新增認證群組

在 Client 列表下方點選  前往新增認證群組:

前往新增認證群組:

圖 362. 新建一個 SSL VPN 認證群組#

【註解】:任何可以描述此 ZTA VPN 用戶端的文字,例如:ZTAVPN-TEST。

【認證群組】:顯示已在上網認證中新增且尚未被套用過的群組。

【連線成功時顯示訊息之網址】:當 ZTA VPN 撥接成功後,自動轉向哪一個網頁。若沒有設定,則依使用者瀏覽器預設的網址。

• 查看已建立的群組

若有已建立的群組,可以點選  圖示進入查看群組內的帳號和設定帳號的資訊。

圖示進入查看群組內的帳號和設定帳號的資訊。

圖 363. 查看已建立的群組#

【使用者帳號】:列出群組中的所有使用者帳號。

【憑證】:可以註銷或重新取得憑證。

【下載軟體/憑證】:可以在此下載 ZTA VPN 用戶端或是憑證提供使用者使用。

【使用者固定IP位址】:裝置連線後,會固定取得這個 IP 位址。

【使用者固定MAC位址】:限制只有這個 MAC 位址的裝置可以連線。

【啟動】:決定帳號是否啟用。

【編輯】:使用編輯來設定固定IP / MAC位址。

13-1-3、頁面設定#

頁面設定提供管理者自訂 ZTA VPN 相關的介面。

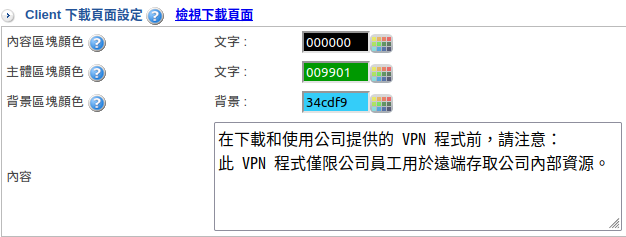

• Client 下載頁面設定

這裡是使用者在下載 ZTA VPN 用戶端時,會看到的介面。

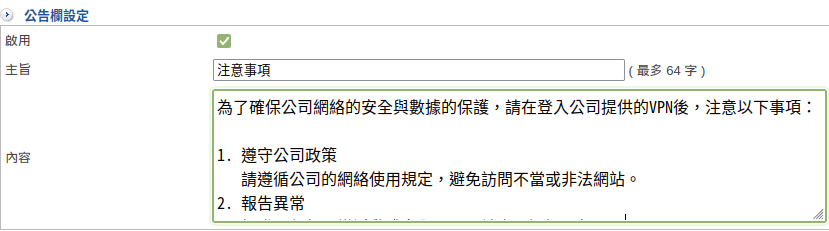

• 公告欄設定

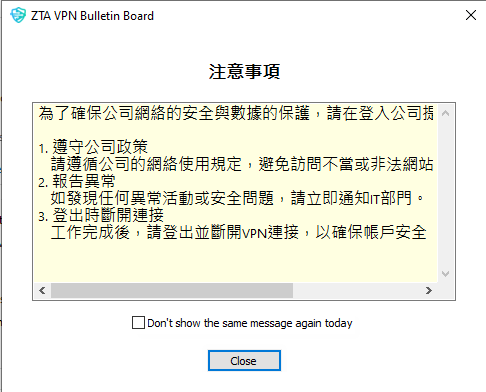

當使用者登入 ZTA VPN 時,會看到一個公告欄,管理者可以在這裡設定公告內容。

圖 367. 公告欄設定#

圖 368. 公告欄#

13-1-4、連線狀態#

這裡可以看到目前 ZTA VPN 有哪些使用者連線。

【啟動拒絕連線紀錄】:啟動後, 13-1-5、連線記錄 中會產生伺服器拒絕連線的紀錄和原因。反之,只會做成功登入和登出的紀錄。

【登入失敗封鎖】:可以設定一個帳號在一定時間內登入失敗達到一定次數時,暫時封鎖這個帳號一段時間,避免暴力破解攻擊。 同時可設定封鎖的時間和進入永久封鎖的失敗次數。0 表示不啟用封鎖機制。

使用者列表可以看到以下資訊

帳號

狀態

來源IP

本機取得IP

MAC

最後連線時間/已連線時間

本機使用的介面

【剔除】:將已連線的使用者從伺服器端斷線

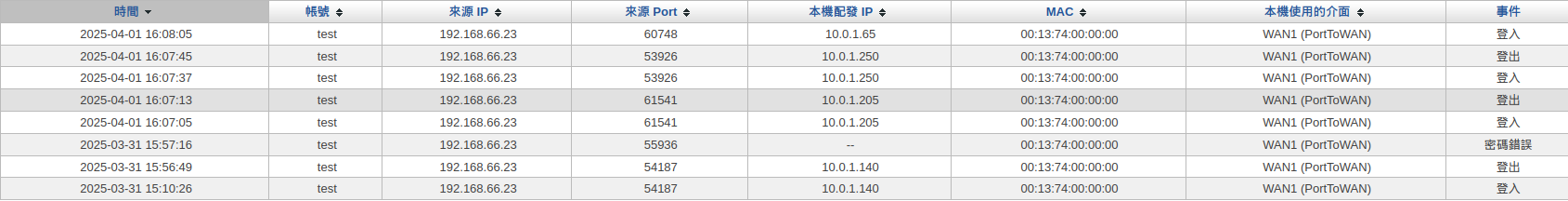

13-1-5、連線記錄#

每一個 ZTA VPN 的連線在 NG-UTM 中都有詳細的紀錄。管理者可以根據不同條件來查詢

圖 369. ZTA VPN 連線記錄#

13-2、Site-to-Site#

ZTA VPN 的 Site-to-Site 模式可以讓兩個或多個地點的網路安全地連接在一起,形成一個虛擬的專用網路。這種模式適合企業有多個 分支機構或遠端辦公室,需要互相訪問內部資源的情況。

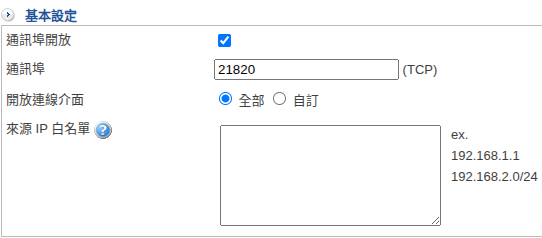

13-2-1、基本設定#

【通訊埠開放】:通道建立前兩端設備溝通的埠。預設為21820

【開放連線介面】:可以選擇要開放 ZTA VPN 服務的介面。

【來源 IP 白名單】:限制允許連線的來源位址

圖 370. Site-to-Site 基本設定#

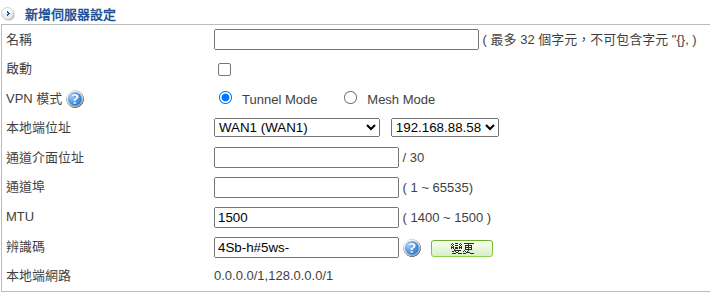

13-2-2、VPN Server#

【名稱】:給管理者辨識通道的名稱

【啟動】:啟動此通道

【VPN 模式】:分 Tunnel mode 跟 Mesh mode。Tunnel mode 是傳統的兩端 VPN 模式,Mesh mode 是 ZTA VPN 的專屬模式,適合多點連線的情況。

【本地端位址】:選擇要建立通道的本地端網路介面和位址。

【通道介面位址】:ZTA VPN 通道的位址,通常會選擇一個虛擬網段 IP 位址。

【通道通訊埠】:用來資料傳輸跟狀態偵測的通訊埠。與 Client 的通道通訊埠可不相同。

【MTU】:設定封包最大長度

【辨識碼】:將產生的辨識碼設定在 Client 確保兩端可以合法建立通道。辨識碼有建立規則,因此建議使用變更按鈕來自動產生。

【本地端網路】:Mesh mode 下允許連到遠端網路的本地端網段。Tunnel mode 會自動帶入所有網段。

圖 371. Tunnel mode 設定#

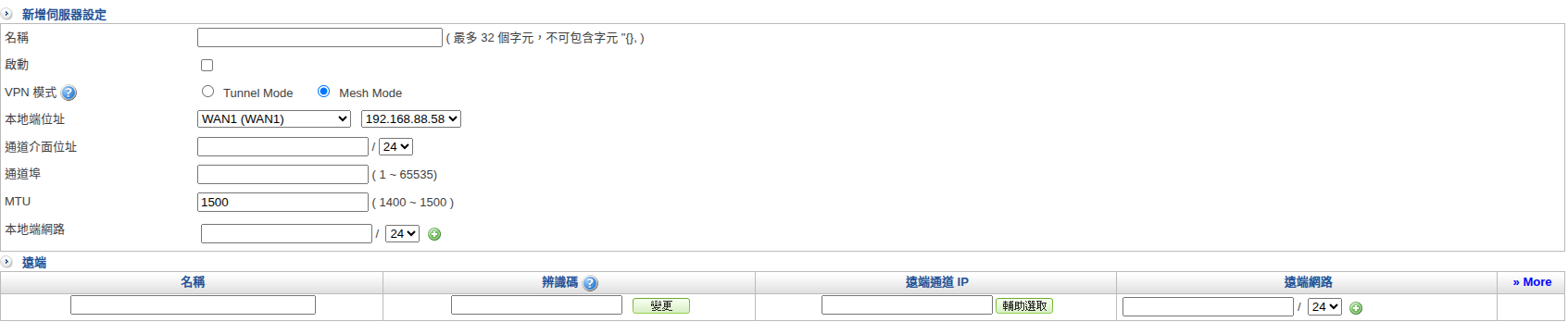

Note

若為 Mesh mode,需在畫面下方建立每個 Client 的設定。

【辨識碼】:每個通道會有唯一辨識碼

【遠端通道 IP】:和通道介面位址同一個網段的 IP 位址,作為遠端通道的位址。可用輔助選取來指定

【遠端網路】:Mesh mode 下允許連到其他端點的遠端網段。

圖 372. Mesh Mode 設定#

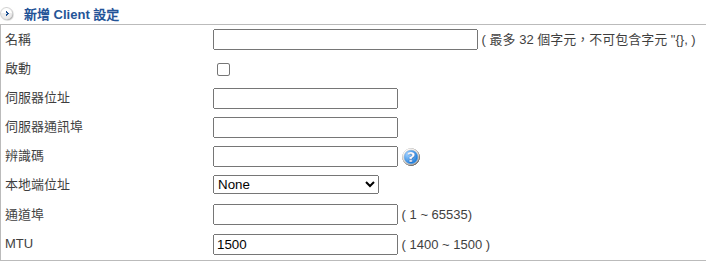

13-2-3、VPN Client#

【名稱】:給管理者辨識通道的名稱

【啟動】:啟動此通道

【伺服器位址】:填入 Server 設備在 13-2-2、VPN Server 中的本地端位址。

【伺服器通訊埠】:填入 Server 設備在 13-2-1、基本設定 中設定的通訊埠。

【辨識碼】:填入 Server 設備在 13-2-2、VPN Server 中設定的辨識碼。

【本地端位址】:選擇要建立通道的本地端網路介面和位址。在 Client 端可以用 None 來表示不指定。

【通道通訊埠】:用來資料傳輸跟狀態偵測的通訊埠。與 Server 的通道通訊埠可不相同。

【MTU】:設定封包最大長度

圖 373. Site-to-Site VPN Client 設定#