第5章 郵件稽核及防護¶

E-mail 普遍使用於企業、各機關團體及學校中,然而藉由 E-mail 發生的洩密案件卻層出不窮。這些多是源於使用者對 E-mail 的不當使用,除了可能造成商業資訊外洩外,嚴重時可能會影響企業商譽或網路頻寬的消秏導致員工生產力降低等等。電子郵件在網路運用上所衍生的安全性漏洞為現今企業不容忽視的一環,眾至郵件伺服器提供電子郵件稽核的解決方法,可以針對企業聯外電子郵件,進行即時完整記錄(包含外寄郵件),同時分析產生管理稽核報表,可以讓企業快速導入,使主管迅速掌握企業員工電子郵件各種誤殺、濫用、洩密等使用行為。藉由有效的「管理」取得在「效率」、「安全」間的平衡點。可透過郵件伺服器的過濾規則,依其特性做稽核的動作,確保正常郵件順利地傳輸,有效控管郵件進出。

5-1、稽核條例¶

稽核過濾是最複雜同時也是最強大的功能,它可以將符合過濾條件的郵件,執行刪除、抄送副本、通知、轉交郵件稽核人員等功能,並記錄下來,提供在「日誌查詢 > 12-7、郵件稽核日誌」查詢。Tip

影片參考|眾至MS教學 郵件稽核條例、稽核條例常用規則、稽核條例之個資過濾、稽核條例之特殊需求設定

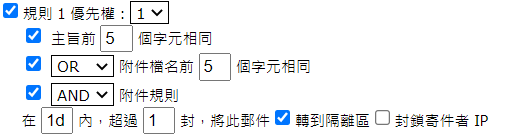

建立完成的稽核條例會列表顯示,可設定過濾的優先順序,讓郵件伺服器的運作更彈性。

圖5-1 稽核條例列表¶

【優先權】: 條例的執行順序。由優先權 1 開始往下執行,萬一過濾條件中有重複的情況,則由優先權決定哪一個條例是有效的。【狀態】: 此條例目前是運作中還是停止

的狀態。

【條例執行】: 執行比對時若已觸發此條例,是否要繼續執行下一條,表示會繼續執行下去,

則代表不再比對下一條例。

【稽核過濾器名稱】: 稽核過濾條例的名稱,方便管理者辨識。【備註】: 稽核過濾的詳細說明,方便管理者辨識。【執行時間】: 此筆條例的生效時間。【處理方式】: 共有 2 種處理方式,由稽核條例設定的動作自動處理,或是轉交稽核人員處理(選購套件)。【匯入資料】: 將預先儲存的稽核條件匯入系統中。【匯出資料】: 將設定的稽核條件儲存起來,以備不時之需。

5-1-1、新增稽核過濾設定¶

點選進入新增稽核條例:

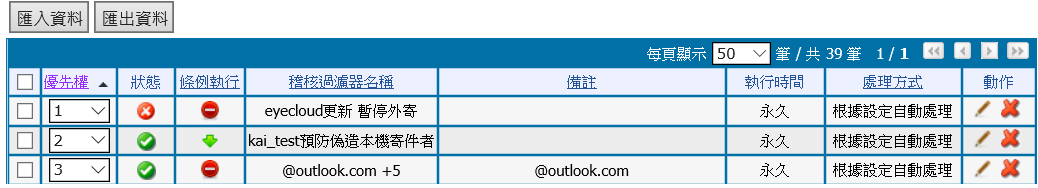

圖5-2 過濾的基本資料¶

【過濾器名稱】: 設定此過濾器名稱。【啟用開關】: 是否啟用此過濾器功能。可以預先將過濾功能設定完成,等到要執行時,再將它啟用即可。【過濾器備註說明】: 給予這個過濾器一個更詳細的說明,使管理者不需要查看過濾器的內容,就可以了解這個過濾條件的功能為何。【執行時間】: 過濾器的執行時間,預設為永久執行,亦可以採每周執行或指定期間執行。

5-1-2、過濾器條件的運作¶

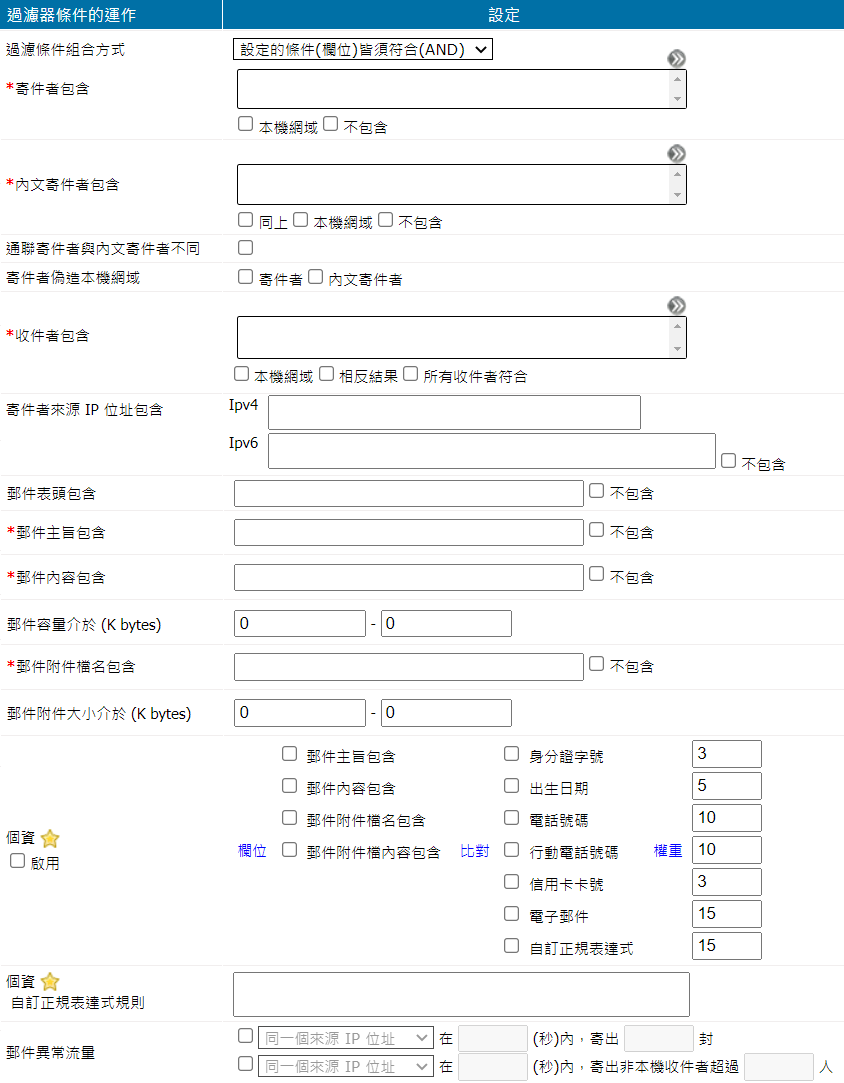

以(AND)或是(OR)的邏輯來決定設定的過濾條件是不是全部要符合或是只要有一項符合就有效。

圖5-3 過濾器條件設定¶

【過濾條件組合方式】: 選擇過濾條件的比對邏輯,共有 AND、OR 2 種。· 設定的條件(欄位)皆須符合(AND): 所有的稽核條例都符合時,過濾器才會生效,並將此信件依照「符合過濾條件的處理方式」的設定處理。· 任何一個條件(欄位)符合即可(OR): 只需要符合任一個過濾條件,過濾器就會將此信件依照「符合過濾條件的處理方式」的設定處理。【寄件者包含】: 要過濾的寄件者郵件帳號。 點擊空白欄位或是按鍵後會出現帳號選取區,

從右側的「本機帳號清單」選擇郵件帳號後,點選加至左邊的已選取區。

若選擇使用者帳號並勾選 包含別名或成員 後加至左邊的已選取區,表示包含此使用者的所有別名;若選擇群組或部門並勾選 包含別名或成員 後加至左邊的已選取區,表示包含此群組或部門的所有成員。也可以選擇「自訂」填入外部的郵件帳號,一筆為一行,輸入後點選加至左邊的已選取區。

將郵件帳號加入選取區完畢後,在已選取區按下回到上一層,就完成帳號的選取。若搭配勾選 不包含 表示寄件者除了這些帳號以外其他都符合條件。

也可以直接勾選 本機網域 ,代表所有的本機帳號。【內文寄件者包含】: 要過濾的內文寄件者郵件帳號,其選取方式與【寄件者包含】相同。通聯寄件者與內文寄件者通常是一樣的,若這邊要設為相同,可直接勾選 同上 就不需重複選取帳號的動作,但是若有勾選 本機網域 或 不包含 則要自行勾選。【通聯寄件者與內文寄件者不同】: 通聯寄件者與內文寄件者通常為相同,勾選此項以過濾出通聯寄件者與內文寄件者不同的郵件。【寄件者偽造本機網域】: 檢查通聯寄件者或內文寄件者是否為偽造本機網域的帳號,可以複選。因為一般郵件伺服器處理內部對內部的信件通常比較寬鬆,被判斷成垃圾信件的機率較小,所以有些廣告信業者會利用此點,偽造寄件者的網域名稱使其與本機網域相同,實際上本機無該帳號。【通過 SMTP 認證寄信】: 寄件者寄信有通過 SMTP 認證寄信,也包含從本機WebMail寄信,都會視為 SMTP 認證寄信。【收件者包含】: 要過濾的收件者郵件帳號。 點擊空白欄位或是按鍵後會出現帳號選取區,其選取方式與【寄件者包含】相同。

· 直接勾選 本機網域 ,代表所有的本機帳號。· 勾選 相反結果 的情況下表示與設定內容相反,當輸入 *@test.com 原本代表只要有這個網域的收件者出現時就算符合條件,而在搭配勾選 相反結果 後,判斷為不符合條件。· 在勾選 所有收件者符合 的情況下:內容輸入 *@test.com,*@test1.com 代表只能有這兩個網域收件者其一出現時,才算符合條件。輸入 !*@test.com,*@test1.com 代表不能有 test.com 網域收件者,但要有 test1.com 網域收件者出現,才算符合。【寄件者來源 IP 位址包含】: 填入 IP 位址,所有從這些 IP 位址寄的信件都符合過濾器設定條件,支援 IPv4 跟 IPv6。以 IPv4 為例:「192.168.1」代表 192.168.1.0~192.168.1.255 的 IP 位址,「!192.168.2」代表不屬於 192.168.2.0~192.168.2.255 的 IP 位址。【郵件表頭包含】: 填入要過濾的郵件表頭 (mail header) 內容。【郵件主旨包含】: 填入要過濾的郵件主旨,例如「報價單」,所有外寄、內送的郵件主旨出現這 3 個字就符合過濾規則,不論主旨是「新聞報價單據」或是「報價單單是一個笑話」,都會符合條件。【郵件內容包含】: 填入要過濾的郵件內容,例如「最新設計圖」字樣,如果內容有含這些文字就符合過濾器設定條件。郵件內容是郵件的本文,不包含郵件所夾帶的檔案,郵件夾帶檔案的內容無法用這個功能判斷,目前只能用整封信件的大小及郵件附件檔名作為判斷依據。【郵件容量介於 (K bytes)】: 郵件容量介於設定的 Kbytes,範例:5000 - 6000,代表整封郵件大於 5MBytes 且小於 6MBytes 就符合規則條件。5000 - 0,代表整封郵件大於 5MBytes 就符合規則條件。0 - 6000,代表整封郵件小於 6MBytes 就符合規則條件。【郵件附件檔名包含】: 填入要過濾的郵件附件檔名,例如「報價單」,只要附帶檔案的檔名包含「報價單」,就符合過濾器設定條件,不論是「2021最新報價單.DOC」或是「報價單據.pdf」。【郵件附件無法掃描】: 附件加密、掃描失敗勾選 「附件加密」 代表郵件附件檔案只要為加密檔案就會判斷為符合勾選 「掃描失敗」 代表郵件附件檔案只要經過郵件病毒過濾並掃描失敗就會判斷為符合郵件附件無法掃描 需要啟用 [郵件病毒過濾 > 基本設定 > 郵件掃毒功能] 才會生效【郵件附件大小介於 (K bytes)】: 郵件附件大小介於設定的 Kbytes,範例:5000 - 6000,代表附件大於 5MBytes 且小於 6MBytes 就符合規則條件5000 - 0,代表附件大於 5MBytes 就符合規則條件0 - 6000,代表附件小於 6MBytes 就符合規則條件。【個資】: 是否啟用個資比對功能,可選擇要判斷的欄位以及比對的個資項目有哪些,並設定權重。經由比對項目的筆數 ÷ 權重值 = 項目的權重分數,如果權重總得分 ≥ 1 則代表此郵件有個資風險。【個資自訂正規表達式規則】: 比對的個資項目有其固定格式,也可自訂規則。自訂正規表達式規則如下所示:1. 每一行為一筆,換行新增下一筆規則。2. 正規表達式需包含在兩個「/」、「!」或「{}」之間,例如:/正規表達式/ 或 {正規表達式}。3. 不建議使用起始匹配字符「^」與結束匹配字符「$」,例如:/^A000000000$/。【郵件異常流量】: 系統提供郵件攻擊偵測防禦的保護機制,避免郵件伺服器被當作垃圾信跳板或正常郵件無法收發。根據「同一個來源 IP 位址」、「同一個寄件者」或「同一來源 IP 或寄件者」等三個條件下,設定在一定時間內所寄送的郵件數或寄給非本機收件者人數的上限。note

過濾器條件設定說明1. 項目前若有標示「*」表示此欄位可以輸入特殊定義字。2. 單一欄位中的多個條件可以用「,」逗號隔開,代表(OR)的組合。3. 「!」表示「非」的意思;「null」表示「空白、無」;支援萬用字元 「? *」。例如:(1) 在主旨輸入「null」,表示當信件沒有主旨文字時,也是符合過濾條件。(2) 在過濾條件【寄件者包含】中設定「!sales@yourdomain.com」,就代表除了 sales@yourdomain.com 不符合這個過濾條件外,其他帳號都是符合的。(3) 在【寄件者來源 IP 位址包含】輸入「!192.168.1.」表示寄件者來源不是介於 192.168.1.0~192.168.1.255 之間。4. 勾選 不包含 代表跟設定值相反的意義。例如:在過濾條件【寄件者包含】中設定「sales@yourdomain.com」,並且勾選 不包含 ,就代表除了 sales@yourdomain.com 不符合這個過濾條件外,這個網域的其他帳號都是符合的。5. 如果過濾條件未輸入任何設定,代表這項條件不列入過濾時判斷的依據。

5-1-3、符合過濾條件的處理方式¶

稽核處理方式有兩種模式:根據設定自動處理 與 轉交郵件稽核人員。1、根據設定自動處理模式符合過濾器設定條件的郵件,郵件伺服器會以此設定的處理方式執行。

圖5-4 處理方式¶

【垃圾郵件過濾】: 選擇要增減垃圾郵件分數或不做垃圾過濾。· 增減垃圾郵件分數: 郵件伺服器提供貝氏過濾法將信件內文以貝氏資料庫的規則來評分,分數越高者其越有可能是垃圾信件。一般來說「貝氏過濾法」會有個資料庫,當一封信件進入系統的時候會把信件分解成單詞,比對目前「貝氏過濾法資料庫」,分析以往的經驗,判別此封郵件是否為垃圾信件的機率,且貝氏過濾資料庫具有自動學習的功能,可以依照不同企業收信的狀態來調整最適合的過濾條件。但是針對特定字眼、主旨,企業若要增加其垃圾郵件分數,可在處理方式做郵件分數的增減。例如:針對「色情」要增加其過濾分數 50 分,可直接輸入 50。如要降低過濾分數 50 分則輸入「-50」即可。· 不做垃圾信過濾: 若不須郵件伺服器替內部網域的特定收件者執行垃圾郵件、病毒信件的過濾,可以在【收件者包含】中填入特定帳號後勾選此項。【異常郵件處理】: 異常郵件處理方式· 直接轉到隔離區: 觸發過濾器所定條件的信件,直接轉到 5-4、稽核過濾隔離區。寄件者不會收到隔離的清單,管理者能透過稽核過濾隔離區掌握這些直接隔離的信件。· 刪除該郵件: 直接刪除符合過濾條件的郵件,無法將郵件送達最終的收件者,郵件將進入「進階處理」的程序。· 封鎖寄件者 IP 位址: 直接封鎖寄件者 IP 位址。· 對異常流量的例外寄件者或來源 IP 紀錄: 當過濾條件符合寄件來源 IP 包含、異常流量與啟用封鎖條件時,才能啟動此功能。一旦有「對異常流量的例外寄件者或來源 IP 紀錄」發生,除了寄送通知信函外,可在「日誌查詢 > 封鎖日誌」中查看紀錄。· 停用寄件者帳號: 若寄件者帳號被停用後,該帳號收發信件都將不會被允許,0 代表「永久」停用。【延遲寄信】: 凡是符合過濾條件的郵件,可以在指定時間或是延遲多久後寄送。note

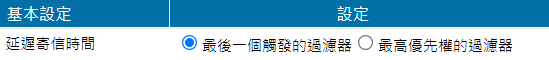

若有一封信同時觸發多個過濾器的延遲寄信功能,預設延遲時間是依據 最後一個 觸發延遲寄信的過濾器設定。於「郵件稽核及防護 > 稽核條例」列表上方的基本設定中可以設定延遲時間要以哪個過濾器中的設定為主。

【移除過濾條件中的附件】: 符合過濾條件的郵件,系統會自動刪除其附件檔。【交付佇列】: 符合過濾條件的郵件,將其轉至佇列中等待依設定規則寄出。系統會列出已在「郵件伺服器管理 > 佇列管理」建立好的佇列。【抄送副本】: 針對符合過濾條件的信件,將這封信轉寄給特定的收件者,原收件者跟抄送副本的收件者都會收到相同的郵件。不論是外部寄給內部、內部互寄、內部寄給外部的所有信件(含附件),都可以轉寄。可以指定寄送時的通聯寄件者,當無指定時會以原通聯寄件者寄送。【寄發通知信】: 當信件觸發過濾條件,系統會主動寄一封事先設定好主旨的通知信給特定的收件者,不會轉寄信件內容、附件。可勾選「通知寄件者」讓寄件者知道此封信件觸發過濾條件。【停止處理更多規則】: 所有的過濾條件都是依優先權由上至下過濾/比對,勾選此功能表示,當已經觸發其中一條規則後,這封信就不會再往下進行比對。例如:有一封信件符合規則一跟規則二的過濾規則,規則一的處理方式是將信轉寄給 521@def.com,規則二是將信轉寄給 658@def.com,如果規則一有啟用【停止處理更多規則】功能,則郵件將不會轉寄給 658@def.com。2、 轉交郵件稽核人員 (模組功能)郵件伺服器X 為防範企業因信件外洩而帶來的傷害,提供郵件稽核機制,除了具有強大過濾功能外,可對信件內容、主旨提供多層掃描、判斷分析。針對全網域的信件,不論信件的流向是外寄 (Outgoing Mail) 或接收 (Incoming Mail),都可以透過稽核條件做好第一道把關動作。當郵件一旦符合稽核條件時,可設定自動將信件轉交給稽核人員,稽核者可進行下載、放行、延遲、刪除、退回等動作。

圖5-5 交付稽核人員設定畫面¶

【稽核人員】: 符合過濾條件之信件,會被寄送給此主要稽核人員。【代理稽核人員】: 當主要稽核人員在設定的時間內未處理信件時,會轉送給代理稽核人員處理。【稽核信主旨】: 系統將符合稽核過濾條件之信件寄送給稽核人員時,信件的主旨。於「郵件稽核及防護 > 稽核進階設定」可進行詳細的進階設定。針對被寄至稽核人員信箱的信件,稽核人員具有下載、放行、延遲、刪除、退回五種權限。

圖5-6 稽核人員收到的信件¶

稽核人員收到信件後,可以執行:1. 下載:把郵件下載後,瀏覽信件內容。2. 放行:放行信件,寄送給原收件者。3. 延遲:會依設定的延遲時間寄出,例如:系統設定時間為 11 點,則所有被列為延遲信件都會在每日 11 點寄出。前往「郵件稽核及防護 > 稽核進階設定」設定。4. 刪除:直接將信件刪除,不允許寄送。5. 退回:將信件退回原寄件者,原寄件者會收到一封退回的信件。

5-2、稽核進階設定¶

將符合稽核條件的郵件轉給設定的稽核人員後,可以在這理設定進階項目。• 郵件稽核設定

圖5-7 稽核進階設定¶

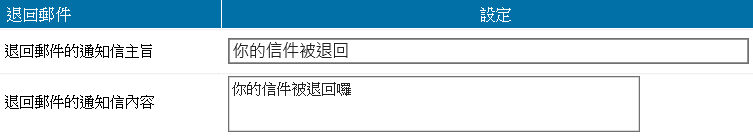

【稽核通知信連結的連線方式】: 稽核通知信的連線方式是用 http 或是 https 加密連線。【稽核通知信連結的 IP 位址】: 稽核通知信使用的來源 IP 位址,一般是郵件伺服器的 LAN 或是對應的 WAN IP 位址,如果使用者希望在外面也能管理稽核通知信,建議使用對應到郵件伺服器的外部 IP 位址。【每隔多久寄送稽核通知信】: 符合過濾條件之信件,系統會在設定的時間統一寄送一封清單至稽核人員信箱,如圖5-6。【稽核後通知寄件者】: 符合過濾條件之信件轉交稽核人員後,是否通知寄件者他所寄出的郵件已被稽核。可自訂通知信的主旨。【主稽核人未回應,轉寄給代理人】: 當主稽核人未能及時處理稽核信件,系統會依設定時間將稽核信件轉給稽核代理人,避免延遲處理。【稽核郵件保存期限】: 稽核郵件保存在系統的時間,超過時間仍未處理,則視為過期郵件。【過期的稽核郵件處理方式】: 稽核信件未被主稽核人與代理稽核人處理,超過保存期限後要如何處置,可選擇退回原寄件者、自動放行、刪除該郵件、加密後放行。對於退回、刪除、加密後放行,此設定頁下方會個別詳細設定。【在每日何時寄出延遲郵件】: 稽核人員收到稽核信件後,若處理方式選擇 延遲 ,則會在每日何時寄出延遲郵件。【放行後通知寄件者】: 當稽核郵件被放行後,系統要不要通知原寄件者,被稽核的郵件已經放行。可自訂通知信的主旨。【僅通知本機寄件者】: 稽核後或放行後都只有本機的寄件者才會被通知。【寄送刪除郵件的通知信】: 當稽核郵件被刪除,將會寄送通知信給寄件者。【日誌】: 點選後會前往「日誌查詢 > 進階稽核日誌」頁面,可查詢郵件稽核的處理日誌。【退回 / 刪除信參數】: 可以被引用在退回或刪除信主旨及內容的參數。• 退回郵件當【過期的稽核郵件處理方式】選擇為「退回原寄件者」,此處設定其通知信的主旨及內容。

圖5-8 退回郵件設定¶

【退回郵件的通知信主旨】: 當超過稽核時間,並退回原寄件者時,該郵件的主旨。範例:您的郵件無法正常寄出。【退回郵件的通知信內容】: 當超過稽核時間,並退回原寄件時,通知者郵件的內容範例:您的郵件因為稽核因素,無法正常寄出,請洽管理者。• 刪除郵件當【過期的稽核郵件處理方式】選擇為「刪除該郵件」,此處設定其通知信的主旨及內容。

圖5-9 刪除郵件設定¶

【刪除郵件的通知信主旨】: 當郵件被刪除後,通知寄件者的通知信的主旨。範例:您的郵件已被刪除,請洽管理者。【刪除郵件的通知信內容】: 當郵件被刪除後,通知寄件者的通知信的內容。範例:您的郵件因為稽核因素而被刪除,請洽管理者。• 郵件加密規則當【過期的稽核郵件處理方式】選擇為「加密後放行」,此處設定其規則。

圖5-10 郵件加密規則設定¶

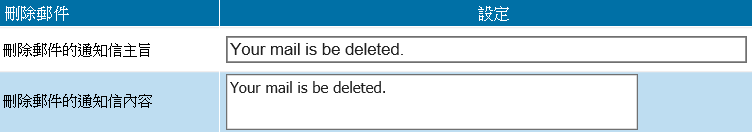

【加密模式】: 提供 3 種加密模式,分別為 PDF、PDF 附加原始郵件檔與 ZIP 模式。PDF : 將郵件內容擷取出並轉換為 PDF 檔,加密後,再附加在一封新郵件中寄出。可勾選是否須附加信件原始檔 (eml 檔)。ZIP : 僅將郵件附件擷取打包至 ZIP 檔,加密後,再附加在郵件中寄出。進行加密的郵件會因為加密模式的不同,所需要花費的加密時間也有所不同,請耐心等候。郵件加密進度可至「日誌查詢 > 郵件加密日誌」查詢。或直接點選說明欄位的前往。

【密碼設定】: 郵件加密時使用的密碼。固定密碼 : 需包含英文、數字、符號,且密碼長度需超過 6 個字元。隨機密碼 : 將依照設定包含的字元產生設定字元長度的密碼,可設定字元長度為 10~255。【寄送密碼通知信】: 寄送加密郵件後,延遲多少分鐘寄出密碼通知信給該郵件寄件者或收件者。【主旨參數】: 可以被引用在【寄送密碼通知信】主旨的參數。

5-3、內送外寄稽核¶

嚴格來說,很多郵件過濾動作都可以利用上一節的「稽核過濾設定」來完成,但是對於大量收件者、寄件者,或是有例外管制、放行的過濾動作而言,管理者在稽核過濾的設定容易混淆,到最後有可能發生過濾規則互相矛盾的情況。使用情境: 針對內部網域中的 50 個郵件帳號不能往外寄信,但是又希望他們可以寄給關係企業的網域。想要在過濾條件中完成這樣的功能,必須設定好 50 x 2 的過濾規則,步驟過於繁瑣,萬一其中的人員須新增修改,將難以處理。基於上述的需求,郵件伺服器X 提供 2 個非常好用的功能,「外寄禁止」跟「內送禁止」。Tip

影片參考|眾至MS教學 內送外寄稽核

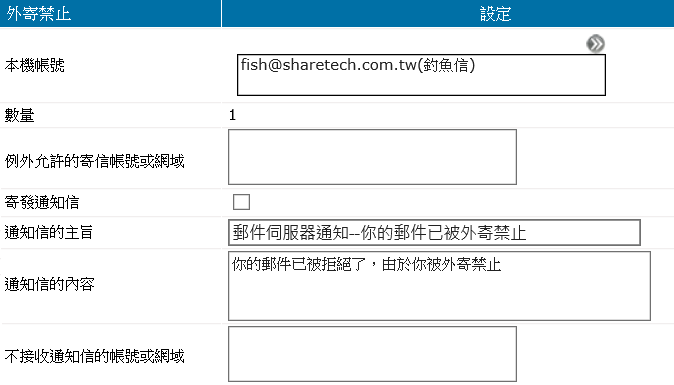

• 外寄禁止在某些環境中,會用郵件當作內部訊息溝通或是公告的平台,在這狀況下,除了一些特殊帳號具有完整的郵件功能外,大部分的帳號,不希望他們往外部寄信,但是又希望他們可以對關係企業的網域寄信,此時可以在外寄禁止中詳細地設定。在「外寄禁止」設定一律不允許往外寄信的帳號,除了【例外允許的寄信帳號或網域】的外寄信件可以順利寄出。

圖5-11 外寄禁止帳號¶

【本機帳號】: 禁止外寄的本機帳號。點擊空白欄位或是按鍵後會出現帳號選取區,

從右側選單選擇郵件帳號後,點選加至左邊的已選取區。

將郵件帳號加入選取區完畢後,在已選取區按下回到上一層,就完成帳號的選取。

一旦有設在「外寄禁止」的帳號嘗試要往外寄信,除了被禁止外,也會在「日誌查詢 > 稽核日誌」中被記錄下來。管理者可以藉由日誌分析紀錄。【數量】: 顯示外寄禁止的本機帳號總共有幾個。選取帳號後按下「套用」才會顯示正確數量。【例外允許的寄信帳號或網域】: 允許外寄的例外帳號或網域,支援萬用字元「? *」,例如:account@yourdomain.com 或 *@yourdomain.com。禁止輸入純網域或 @ 開頭的格式,例如:yourdomain.com 或 @yourdomain.com。【寄發通知信】: 勾選表示會寄發通知給被禁止外寄的帳號。【通知信的主旨】: 寄發通知給被禁止外寄的帳號時,通知信的主旨,範例:郵件伺服器通知–你的郵件已被外寄禁止。【通知信的內容】: 寄發通知給被禁止外寄的帳號時,通知信的內容,範例:你的郵件已被拒絕了,由於你被外寄禁止。【不接受通知信的帳號或網域】: 不接收通知信的帳號或網域(支援萬用字元「? *」)例如:account@yourdomain.com 或 *@yourdomain.com。禁止輸入純網域或 @ 開頭的格式,例如:yourdomain.com 或 @yourdomain.com。• 訊息通知【寄發通知給管理者】: 勾選後,會依據「系統管理 > 訊息通知」通知層級的設定發送通知給管理者。

• 內送禁止在「內送禁止」設定一律不允許收到非自己網域信件的帳號,除了【例外允許的寄信帳號或網域】的信件可以順利收到。

圖5-12 內送禁止設定¶

【本機帳號】: 禁止內送的本機帳號,點擊空白欄位或是按鍵後會出現帳號選取區,

從右側選單選擇郵件帳號後,點選加至左邊的已選取區。

將郵件帳號加入選取區完畢後,在已選取區按下回到上一層,就完成帳號的選取。

一旦有設在「內送禁止」的帳號嘗試收到外部帳號的信件,除了被禁止外,也會在「日誌查詢 > 稽核日誌」中被記錄下來。管理者可以藉由日誌分析紀錄。【數量】: 顯示禁止內送的本機帳號總共有幾個。選取帳號後按下「套用」才會顯示正確數量。【例外允許的寄信帳號或網域】: 允許內送的例外帳號或網域,支援萬用字元「? *」,例如:account@yourdomain.com 或 *@yourdomain.com。禁止輸入純網域或 @ 開頭的格式,例如:yourdomain.com 或 @yourdomain.com。

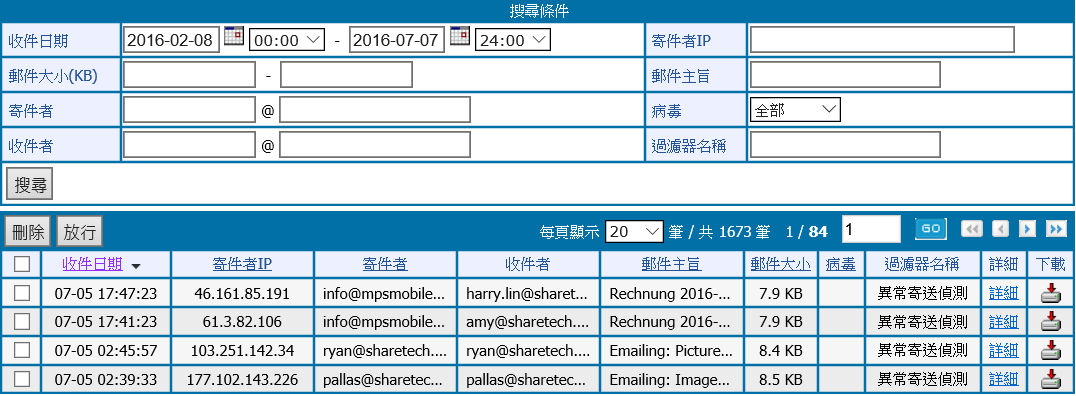

5-4、稽核過濾隔離區¶

被稽核過濾後隔離的郵件,都可以在此依條件查詢。查詢結果會列表顯示,包含郵件被何種過濾規則阻擋等資訊,管理者也可以在這裡直接放行郵件。

圖5-13 稽核過濾區的查詢¶

搜尋結果列表說明如下:【收件日期】: 此封郵件何時被放入隔離區。【寄件者 IP】: 郵件寄件者使用的 IP 位址。【寄件者】: 郵件寄件者使用的帳號。【收件者】: 此封郵件的收件者。【郵件主旨】: 被隔離郵件的主旨。【郵件大小】: 被隔離郵件的容量大小。【病毒】: 郵件中是否帶有病毒。【過濾器名稱】: 觸發哪個稽核過濾條件而被隔離。【詳細】: 開啟新視窗顯示郵件詳細資訊及過濾機制等。【下載】: 按下「」,可以將這封郵件以 eml 格式下載到管理者的電腦中。

Note

在「日誌查詢 > 12-21、日誌保留設定」中可設定稽核過濾隔離區的郵件保留天數,超過設定值的郵件將被刪除。

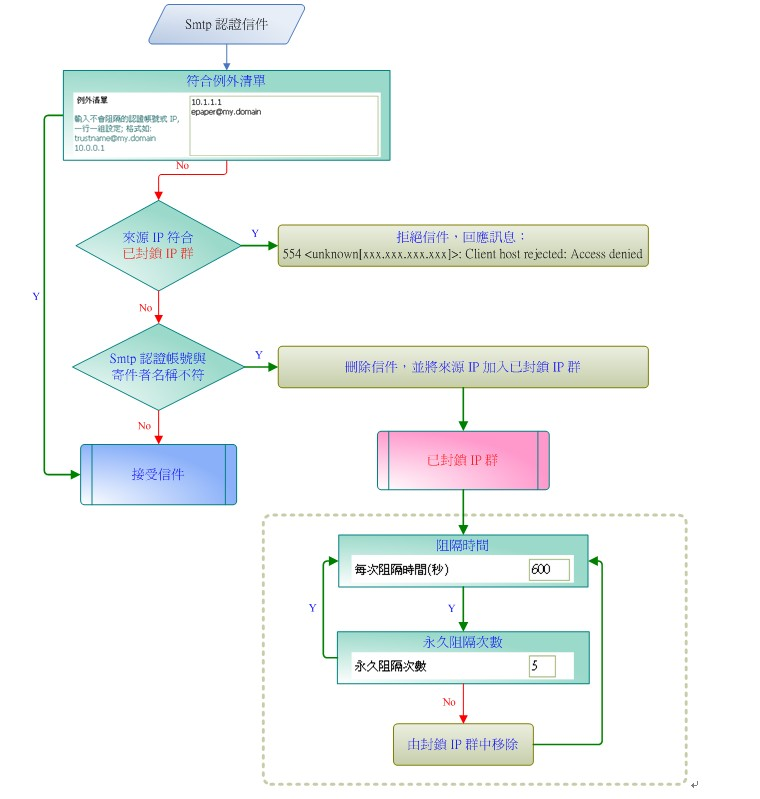

5-5、郵件防火牆¶

通常在合理應用情況下,信件的寄件者名稱會與 Smtp 認證帳號相符。而寄送垃圾郵件的駭客,認證時會使用他所能找到或猜到密碼的帳號,但為了方便塞信,寄件名稱就不會使用相符的 Smtp 認證帳號。啟動郵件防火牆功能後,系統會阻擋 Smtp 認證帳號與寄件者名稱不符者的來源 IP,而原寄件者帳號與經常使用的來源 IP 不會受到任何影響。Tip

影片參考|眾至MS教學 郵件防火牆與IP封鎖

郵件防火牆處理流程:

圖5-14 郵件防火牆處理流程¶

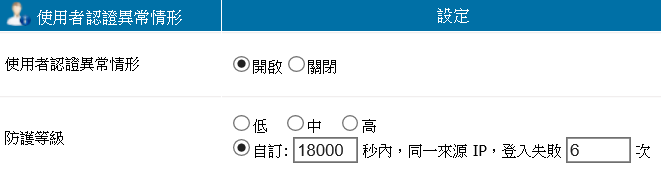

• 使用者認證異常情形垃圾信的發送者或是攻擊者會使用 SMTP(SASL) / POP3 / IMAP / SMTPS / POP3S / IMAPS 等協定登入認證,其目的就是試出郵件伺服器內部有哪些帳號及帳號的密碼。如果沒有做任何防護的話,有可能被猜出帳號密碼或是將郵件伺服器的資源用光,導致正常的郵件無法進出,所以郵件伺服器的郵件防火牆機制,就是針對這幾種攻擊方式設下保護,確保資源不會被濫用。

圖5-15 使用者認證異常防護設定¶

【啟用】: 是否要啟用自動偵測及封鎖:使用者認證異常的來源 IP。啟用後,使用 SMTP(SASL) / POP3 / IMAP / SMTPS / POP3S / IMAPS 等協定登入認證時,都會被保護。【防護等級】: 防護等級分成高、中、低 3 個層級,判斷的依據是同一個時間內,同一個來源 IP 位址,嘗試登入認證且失敗的次數。防護等級高代表容忍的登入認證失敗的次數越少,相反地,防護等級低代表容忍的登入認證失敗的次數越多。以數學運算式來表示:T:固定時間範圍,C:同一來源 IP 位址,登入失敗次數。防護等級 = C ÷ T防護等級 低 (C/T) > 中 (C/T) > 高 (C/T)也可以自行定義防護等級,例如:在 1800 秒內,同一個 IP 位址登入失敗次數超過 6 次,此時郵件伺服器就會將這一個來源 IP 位址視為攻擊者並封鎖。• SMTP 認證漏洞封鎖垃圾信的發送業者會猜測郵件伺服器的帳號跟密碼,如果猜中後,會利用該組帳號跟密碼大量發送垃圾郵件。啟用這項功能可以避免郵件伺服器X 被當成垃圾郵件的轉信站。

圖5-16 SMTP 認證漏洞封鎖設定¶

【SMTP 認證漏洞】: 開啟後,一旦發現 SMTP 認證帳號與寄件者名稱不一致,郵件伺服器X 會封鎖寄件者的 IP 位址一段時間,封鎖的詳細設定請參考 5-6、IP 封鎖設定。【寄件者帳號/認證帳號例外清單】: 哪一些內部帳號不接受這個保護,輸入不會被阻隔的寄件者帳號或寄件者帳號/認證帳號,一行一組設定,格式如下:note

在例外清單設定寄件者帳號/認證帳號,表示這組帳號雖不一致,但仍可寄信。如範例中的設定為使用 peter@sharetech.com.tw 認證時,允許使用 peter245@sharetech.com.tw 寄信而不會被阻擋。• SMTP 流量異常偵測郵件伺服器主動偵測要求寄信的來源 IP 位址、認證帳號、寄件者在時間內寄信的數量。這個功能可以預防內部的電腦因為中了木馬病毒或是帳號被盜而對外大量寄信,導致郵件伺服器無法負荷或是正常郵件無法順利寄出。

圖5-17 SMTP 流量異常偵測¶

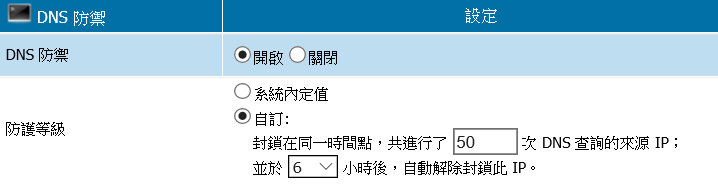

【依據來源 IP / 偵測規則】: 偵測要求寄信的來源 IP 位址,在時間內寄出超過設定的數量,郵件服務器就會將這個來源 IP 位址阻擋。預設是 30 秒內寄出超過 10 封郵件就會啟動阻擋機制。【依據認證帳號 / 偵測規則】: 偵測要求寄信的認證帳號,在時間內寄出超過設定的數量,郵件服務器就會將這個認證帳號阻擋。預設是 30 秒內寄出超過 10 封郵件就會啟動阻擋機制。【認證帳號例外清單】: 不受規則阻擋的認證帳號白名單(認證帳號就是通聯寄件者)。一行一組設定,比對規則是不分大小寫,完整比對。【依據寄件者 / 偵測規則】: 偵測要求寄信的寄件者,在時間內寄出超過設定的數量,郵件服務器就會將這個寄件者帳號阻擋。預設是 30 秒內寄出超過 10 封郵件就會啟動阻擋機制。【寄件者例外清單】: 不受規則阻擋的寄件者白名單(寄件者就是通聯寄件者)。一行一組設定,比對規則是不分大小寫,完整比對。• DNS 防禦攻擊者會藉由大量的 DNS 查詢機制,讓郵件伺服器反應不及,進而讓郵件伺服器無法正常的收、送郵件,郵件伺服器X 本身具備 DNS 服務器的功能,DNS 防禦機制就能抵禦駭客這樣的攻擊行為。

圖5-18 DNS 防禦及信任 IP¶

【DNS 防禦】: 啟動後,如果外部某一個來源 IP 位址,在時間內對 DNS 伺服器進行設定次數的 DNS 查詢,該來源 IP 位址就會被封鎖。【防護等級】: 可選擇系統內定值或自訂。以自訂的機制說明,如果在同一時間區段點,某一個外部 IP 位址對郵件伺服器的 DNS 服務進行了超過設定次數的 DNS 查詢,則該外部 IP 位址就會被認為是攻擊者,此 IP 位址後續的 DNS 查詢就會被封鎖。管理者可以設定幾個小時後,自動解除封鎖此 IP 位址。• 異常寄送偵測企業或個人平時若沒有資安意識或做好備份建檔工作,當遭受勒索軟體攻擊時,除了系統重新建置外,只能選擇付贖金贖回被加密的資料。一般來說,勒索病毒主要的滲透的方式有 2 種,一種是駭客利用作業系統或應用程式軟體上的漏洞,直接從 Internet 入侵進來;另外一種是利用釣魚信件、網頁或其他方式讓使用者誤下載勒索軟體。大部分駭客都會將病毒附加在信件的檔案或內文中,並用釣魚字眼讓使用者誤觸檔案,例如:iPhone 中獎通知、電子郵件帳單等等。因此,企業用戶本身除了定期更新軟體、程式和應用程式以確保系統維持最新狀態;對於不確認或不熟識的郵件也盡量不要點擊內崁的連結,避免成為勒索軟體的受害者。企業除了要不斷提醒內部提高資安防護意識外,也需要在網路閘道口建置相關防護設備降低勒索軟體的攻擊。現今的防火牆設備多數都可以過濾一些釣魚信件、阻擋使用者連結不明網站、阻擋大量惡意行為攻擊與偵測異常網路行為,但有些滲透的方式是透過合法的信件入侵,這在一般的防火牆設備中無法有效過濾掉,只能期望在第二層郵件系統中可以過濾隔離。為了更有效降低勒索軟體的攻擊,眾至郵件系統整合多項防護機制,利用 IP 反解驗證、灰名單、系統黑白名單、SPF 驗證與 DKIM 驗證阻擋釣魚信件攻擊;透過內文連結資料庫可以阻擋使用者誤連信件 URL;結合卡巴防毒機制阻擋病毒信件的攻擊;此外,並首創「異常寄送偵測模式」,透過規則條例的設定可以針對主旨、附件檔 (zip/rar)、副檔名再進行深入解析動作,針對可能遭受勒索郵件攻擊的郵件進行隔離與封鎖,降低企業遭受勒索病毒攻擊的危害。

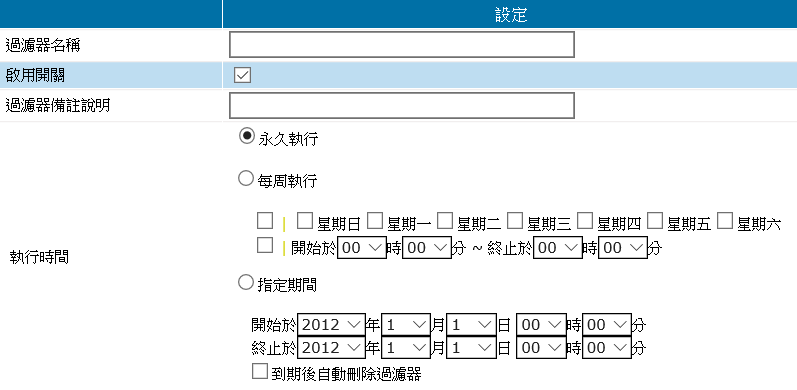

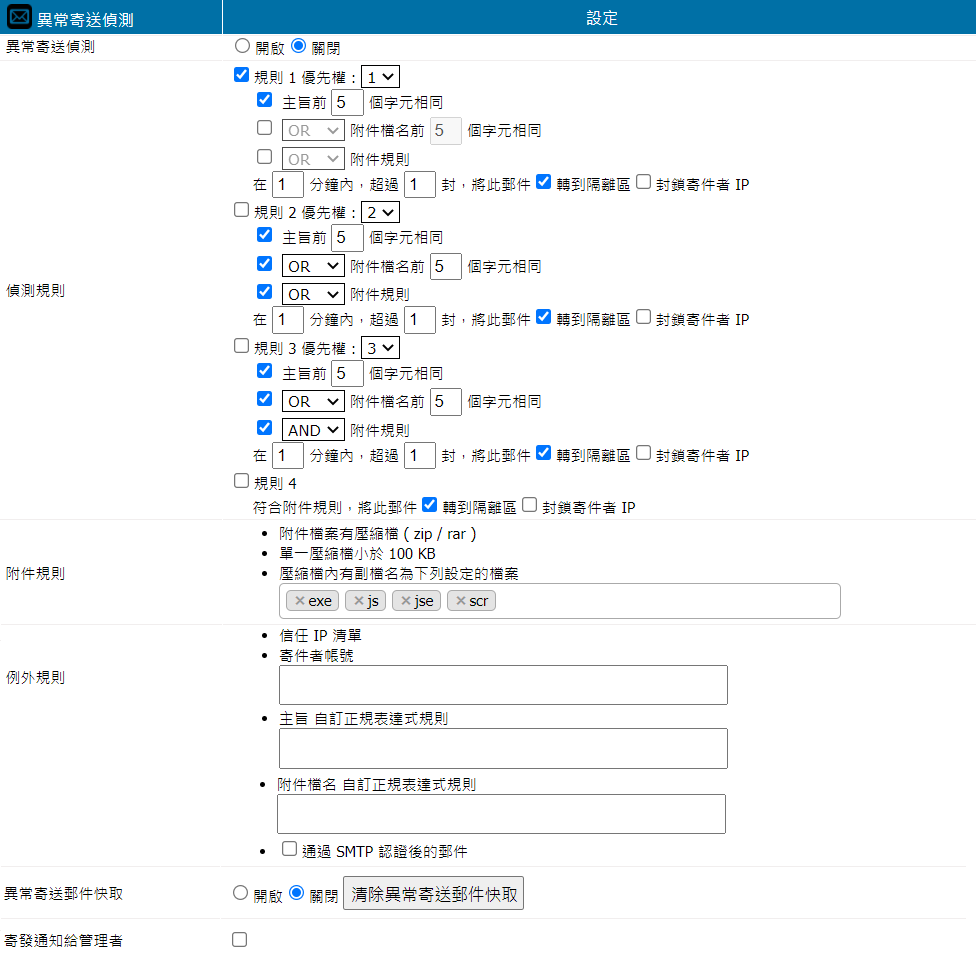

圖5-19 異常寄送偵測設定¶

【異常寄送偵測】: 啟動後會依照設定,偵測異常寄送次數的郵件。【偵測規則】: 可設定多重偵測規則與處理方式,並調整優先權。在設定時間內,被偵測為異常的信件超過多少封時,可選擇將信件轉到隔離區或封鎖寄件者 IP。note

1. 時間支援單位天 (d) / 小時 (h) / 分鐘,最多為 1 天,最少為 1 分鐘,範例:1d / 2h / 3。2. 處理方式選擇 轉到隔離區 時,會將該郵件轉至 5-4、稽核過濾隔離區。選擇 封鎖寄件者 IP 時,會參考「郵件防火牆」與「IP 封鎖設定」中的設定將寄件者 IP 封鎖。3. AND 和 OR 如果同時存在一個規則中,AND 會優先處理。若有勾選啟用規則 4,則會優先執行。例如:在 1 天內,出現第二封「主旨前五個字元相同」或「附件檔名前五個字元相同且符合【附件規則】」的信件時,將此信件轉到隔離區。【附件規則】: 此為勒索郵件高風險附件檔案規則,只要其中一項符合即符合偵測條件。壓縮檔內副檔名可以點選空白欄位後自行新增。【例外規則】: 不進行異常偵測的名單。· 信任 IP 清單: 此頁下方可建立並會列表顯示。· 主旨及附件檔名 自訂正規表達式規則: 若有主旨或附件檔名符合正規表達式的設定,則此郵件不會進行偵測。輸入規則如下:1. 每一行為一筆,換行新增下一筆規則。2. 正規表達式需包含在兩個「/」、「!」或「{}」之間,例如:/正規表達式/ 或 {正規表達式}。3. 不建議使用起始匹配字符「^」與結束匹配字符「$」,例如:/^subject$/。· 通過 SMTP 認證後的郵件: 所有通過 SMTP 認證後的郵件都不進行異常寄送偵測。【異常寄送郵件快取】: 啟用快取後,假設某一筆郵件符合了偵測規則,在接下來的 24 小時內如有和此筆規則相符合的郵件出現,即會立即被判定符合規則並執行設定的處理。意思是不再依據偵測規則的「在時間內超過幾封」,而是有相符合者出現在快取中,即判定符合。啟用快取的優點是可提升偵測效率與降低系統負載,但缺點是會有誤判機率的存在。【寄發通知給管理者】: 此通知屬於當日累積式的,並不是已通知過的異常信件就不會再通知,而是當日的異常信件都一直會通知。寄送間隔為 4 小時 或 異常信件數量比上次發送通知時多出 30 封以上。在「系統管理 > 訊息通知」的通知層級 :。

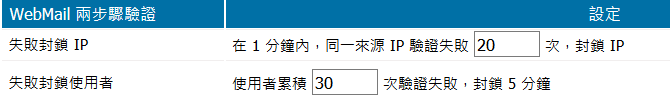

• Webmail 兩步驟驗證為保護 Webmail 不被猜密碼的工具暴力破解,設定同一個來源 IP 位址登入失敗次數限制。

圖5-20 Webmail 兩步驟驗證設定¶

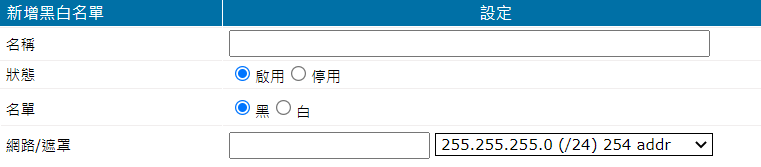

【失敗封鎖 IP】: 在 1 分鐘內,同一個來源 IP 位址嘗試登入 Webmail 介面失敗超過設定次數時,會封鎖此 IP 位址。管理者可在「日誌查詢 > 封鎖日誌」中解除封鎖。【失敗封鎖使用者】: 同個使用者從上次登入成功後,累積驗證失敗次數達到限制時,將封鎖該使用者 5 分鐘。【由管理者控制使用者驗證天數】: 啟用後就會依照管理介面設定的方式,參考 「使用者驗證有效天數」 設定項目而定。【使用者驗證有效天數】: 有兩種模式可以選擇 1.每次都要驗證、2.當驗證成功後 X 天內不需再驗證選擇 「當驗證成功後 X 天內不需再驗證」 依照管理者/使用者設定天數比對,較小的天數為優先。舉例:當管理者設定 1 天,使用者設定是 7 天時,系統程式偵測到管理者的設定天數比較小,就會將使用者改成 1 天。• Webmail 兩步驟驗證黑白名單Webmail 兩步驟驗證黑白名單列表,點選可進入新增黑白名單。

使用者已在 WebMail 中啟動兩步驟驗證的前提下,設為黑名單的 IP 位址一定要執行兩步驟驗證,白名單的 IP 位址則不會執行兩步驟驗證。

圖5-21 新增 Webmail 兩步驟驗證黑白名單¶

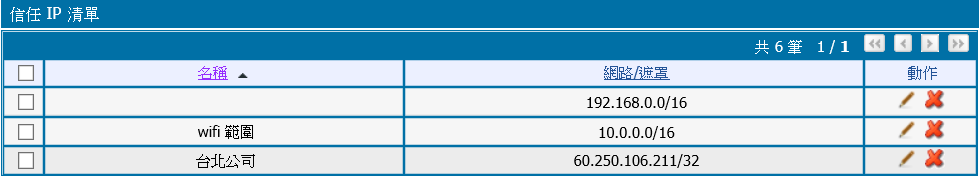

• 信任/ 阻擋 IP 清單哪些 IP 位址被設為信任/阻擋,信任表示不必進入異常寄送偵測機制,阻擋則是一定會被封鎖。建議在新增或修改前先確認是否有正被封鎖中的 IP,避免設定互相衝突。在「日誌查詢 > 封鎖日誌」查詢封鎖名單,可直接點選說明欄中的前往。

圖5-22 信任 IP 清單¶

按下按鍵後,進入建立不需要/必須要 SMTP 認證封鎖程序的 IP 位址或範圍。

【名稱】: 在這個欄位中填入名稱,代表這一段 IP 位址。【IPv4 網路/遮罩】: 在 IPV4 下,哪些 IP 不會/會被封鎖。輸入的 IP 資料是 192.168.1.1,255.255.255.0(/24),代表不需要/需要 SMTP 認證封鎖的 IP 範圍是從 192.168.1.1~192.168.1.254,扣除掉網路號碼及廣播位址,總共 254 個 IP 位址。【IPv6 網路/遮罩】: 在 IPV6 下,哪些 IP 不會/會被封鎖。輸入的 IP 資料是 2001:1008:2500::1,(/64),代表不需要/需要 SMTP 認證封鎖的 IPv6 位址範圍。

5-6、IP 封鎖設定¶

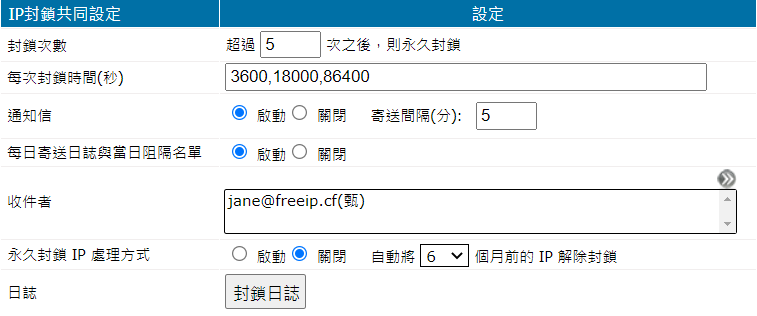

不論是稽核條例上設定的封鎖或是郵件防火牆上的封鎖機制,封鎖的時間、日誌及通知信等共同設定,都在這裡配置。

圖5-23 IP 封鎖共同設定¶

【封鎖次數】: 當阻擋超過設定次數時,該來源 IP 位址就會被郵件伺服器永久阻擋。【每次封鎖時間(秒)】: 當封鎖的條件觸發後,郵件伺服器自動封鎖來源 IP 位址的時間,單位為秒。例一:設為 600,則滿足封鎖觸發條件後,該來源 IP 位址會被封鎖 600 秒。例二:設為 600,900,第一次觸發封鎖條件,該來源 IP 位址會被封鎖 600 秒;第二次該來源 IP 位址會被封鎖 900 秒。意即於【每次封鎖時間(秒)】可設定封鎖次數,但此設定的次數須小於【封鎖次數】。例如:【封鎖次數】設定超過 5 次,將會永久封鎖。【每次封鎖時間(秒)】設定了六次的封鎖時間 600,900,1200,3600,18000,86400。當第六次觸發封鎖條件時,系統會執行永久封鎖而非封鎖 86400 秒。【通知信】: 啟動後,將定時發送最新 IP 封鎖紀錄。寄送間隔時間以分鐘為單位,設定範圍:3-1440。【每日寄送日誌與當日阻隔名單】: 啟動後,每日會定時發送 IP 封鎖日誌。【收件者】: 【通知信】及【每日寄送日誌與當日阻隔名單】的收信者。點擊空白欄位或是按鍵後會出現帳號選取區,

從右側選單選擇郵件帳號後,點選加至左邊的已選取區。

也可以填入外部的郵件帳號,在「自訂郵件位址」欄位中輸入郵件帳號,按下【加入】按鍵。將郵件帳號加入選取區完畢後,在已選取區按下回到上一層,就完成帳號的選取。

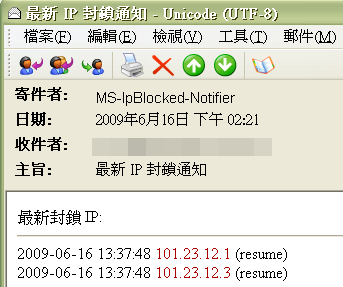

註1:定時發送的最新 IP 封鎖通知信如下圖。· (resume) 表示此 IP 由封鎖 IP 群中移除。

圖5-24 定時發送通知信件樣本¶

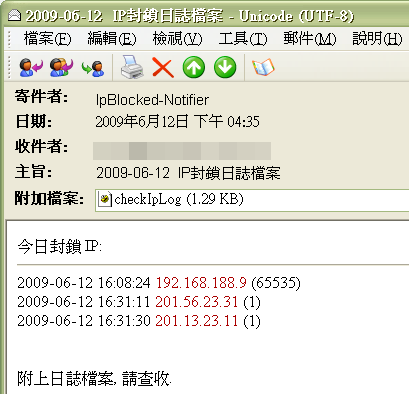

註2:每日寄送日誌與當日阻隔名單信件如下圖· (65535) 表示此 IP 已永久封鎖。· (1) 表示此 IP 第 1 次加入封鎖 IP 群中。

圖5-25 每日寄送日誌與阻隔名單信件樣本¶

【永久封鎖 IP 處理方式】: 自動解除指定時間前還仍在封鎖中的永久封鎖 IP,並清除該 IP 的封鎖次數。【日誌】: 按下按鍵後會前往「日誌查詢 > 封鎖日誌」。可參考 12-13、封鎖日誌 。